EBOOK

Ciclo di vita della gestione del rischio terze parti

La gestione del rischio terze parti, o Third-Party Risk Management (TPRM), è diventata un aspetto fondamentale per le organizzazioni. I team che si occupano di sicurezza sono sottoposti a pressioni da parte dei consigli di amministrazione per l'implementazione di un programma TPRM, il che li induce a valutare tutti gli aspetti del ciclo di vita dei loro programmi. Un'analisi più attenta rivela l'importanza del ruolo che le valutazioni del rischio terze parti svolgono nel mantenimento di una solida condizione di sicurezza in tutta l'azienda.

La gestione di terze parti non consiste solo in valutazioni una tantum. È una relazione che deve essere gestita durante l'intero ciclo di vita della gestione del rischio terze parti (TPRM): screening, onboarding, valutazione, mitigazione del rischio, monitoraggio e offboarding. Esistono aree di automazione lungo tutto il ciclo di vita che possono aiutare la tua organizzazione a snellire i flussi di lavoro e a scalare il programma e i flussi di lavoro della TPRM, il che fa risparmiare tempo e risorse e riduce i rischi.

Scarica il nostro eBook per ottenere a un piano d'azione completo per:

- identificare ed effettuare lo screening di terze parti;

- valutare e selezionare terze parti;

- valutare i rischi;

- mitigare i rischi;

- contrattare e procedere con l'acquisizione;

- effettuare segnalazioni e conservare registri;

- monitorare in modo costante;

- effettuare l'offboarding di terze parti.

Altre risorse che potrebbero interessarti

eBook

Rischio terze parti

Conformità della privacy dei dati e gestione delle terze parti: un approccio unificato

Comprendere l'importanza della privacy dei dati nella gestione del rischio terze parti e le dieci pratiche consigliate per garantire la conformità quando si lavora con terze parti.

ottobre 29, 2025

Report

Technology Risk & Compliance

OneTrust è stata nominata leader nell'IDC MarketScape for Worldwide Software GRC Software Report 2025

La piattaforma OneTrust collega i team che si occupano di dati, privacy e rischio in un unico sistema in modo da poter stare al passo con i cambiamenti normativi e supportare una crescita responsabile. Scarica l'estratto per scoprire come OneTrust può aiutarti a velocizzare le tue operazioni senza sacrificare la conformità

settembre 03, 2025

Webinar in programma

Rischio terze parti

OneTrust con OneTrust: gestione di terze parti e vendor

L'approccio del nostro Responsabile della sicurezza informatica (Chief Information Security Officer, CISO) per valutare e mitigare il rischio terze parti utilizzando la nostra piattaforma.

luglio 16, 2025

Lista di controllo

Rischio terze parti

Gestione del rischio terze parti e conformità alle normative sulla privacy: domande da porre quando si lavora con terze parti

Scarica questa lista di controllo per scoprire quali domande porre quando progetti un programma di gestione del rischio terze parti che faciliti la conformità alle normative sulla privacy.

maggio 21, 2025

eBook

Rischio terze parti

Guida completa alla gestione del rischio terze parti

L'implementazione di un approccio globale alla gestione delle terze parti è essenziale per i team che si occupano di sicurezza.

maggio 21, 2025

Webinar in programma

Rischio terze parti

Live Demo: Costruire un solido programma di gestione del rischio terze parti con OneTrust

Partecipa al nostro webinar per scoprire come la soluzione TPRM di OneTrust può rivoluzionare il tuo approccio alla gestione del rischio terze parti.

marzo 27, 2025

Webinar in programma

Rischio terze parti

DORA in Azione: Garantire la Compliance e il Successo con OneTrust

Partecipa al nostro webinar sul Digital Operational Resilience Act (DORA), ora attivo da oltre un mese.

marzo 06, 2025

eBook

Rischio terze parti

Utilizzare la gestione delle terze parti per orientarsi nel panorama del rischio in diversi settori

Scarica questo eBook per esplorare la gestione delle terze parti in diversi settori e scoprire le considerazioni più importanti prima di implementare questo approccio nella tua organizzazione.

febbraio 21, 2025

Lista di controllo

Rischio terze parti

6 passaggi per un'efficace gestione del rischio terze parti

Scopri il percorso relativo alla gestione efficace dei rischi terze parti grazie a una lista di controllo che delinea le sei fasi di un solido programma TPRM.

febbraio 12, 2025

Lista di controllo

Rischio terze parti

Hai tutto pronto per conformati al DORA?

Il regolamento sulla resilienza operativa digitale (Digital Operational Resilience Act, DORA) è il primo regolamento redatto per supervisionare la sicurezza delle entità finanziarie in tutta l'Unione europea.

febbraio 12, 2025

Report

OneTrust è stata nominata leader nel report "Operational Resilience Software 2024"

Scarica il report di Verdantix per scoprire l'importanza della resilienza operativa per la tua azienda e perché OneTrust è stata nominata leader nel settore.

gennaio 28, 2025

eBook

Rischio terze parti

Semplifica la gestione del rischio terze parti

Semplifica le relazioni con le terze parti ed evita errori comuni.

gennaio 22, 2025

Report

Privacy Automation

Una nuova direzione per i dati

Se da un lato l'intelligenza artificiale continua a offrire opportunità impareggiabili per l'innovazione aziendale, dall'altro presenta anche rischi che le organizzazioni devono affrontare con decisione attraverso programmi di governance scalabili che abbraccino più origini dati. Sei tendenze principali stanno determinando queste sfide.

gennaio 22, 2025

GRC e garanzia di sicurezza

Navigare la conformità al NIS2 con OneTrust

Partecipa al nostro webinar per approfondire i principali requisiti della Direttiva NIS2 e il suo impatto sul territorio italiano.

ottobre 24, 2024

Webinar in programma

GRC e garanzia di sicurezza

Come migliorare l’efficienza nella gestione delle terze parti: dalla due diligence alla gestione del rischio

Unisciti a noi per questo webinar, in collaborazione con Syscons, il 16 aprile alle 11:00, per ascoltare le migliori pratiche e strategie vincenti per affrontare al meglio i rischi derivanti da terze parti e raggiungere una gestione più efficace ed efficiente.

aprile 16, 2024

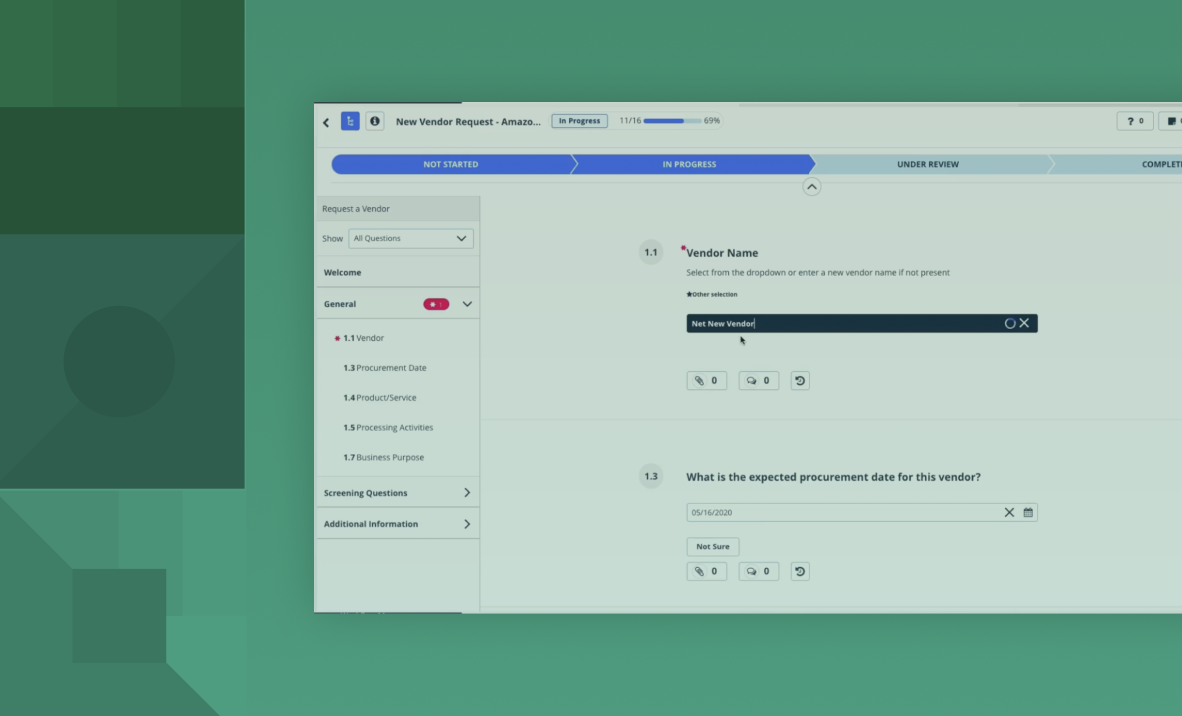

Demo

Rischio terze parti

Demo di OneTrust Third-Party Management

Scopri in che modo la soluzione Third-Party Management può aiutarti a valutare, monitorare e mitigare i rischi correlati ai vendor, garantendo allo stesso tempo la conformità.

aprile 04, 2024

Webinar in programma

GRC e garanzia di sicurezza

Programma TPRM: 5 step per il successo della Gestione del Rischio di Terzi

In questo webinar presentiamo un programma TPRM di successo. Questa sessione si concentra sulle considerazioni chiave per la gestione delle terze parti e consente alla vostra azienda di costruire una base solida e scalabile per garantire il successo a lungo termine.

marzo 30, 2023

Webinar in programma

GRC e garanzia di sicurezza

DORA out of the Box: pronti alla normativa grazie a OneTrust!

Visualizza il nostro webinar per scoprire come la nostra piattaforma renda possibile la conformità con gli standard tecnici che le entità finanziarie e i loro fornitori critici di servizi tecnologici di terze parti devono implementare nei propri sistemi ICT.

Webinar in programma

GRC e garanzia di sicurezza

Trasformare la Due Diligence: come ridurre i rischi, i costi e le complessità dei processi di gestione del rischio di terze parti

Per gli esperti dell’ufficio acquisti e del procurement, della gestione del rischio e sicurezza, i processi di assessment, scoring e gestione del rischio, due diligence e onboarding di vendor e supplier possono rappresentare un vero e proprio ostacolo all’efficienza operativa, alla sicurezza e al controllo dei costi. Questo webinar ha l’obiettivo di aprire le porte ad una soluzione a 360 gradi che elimina, una ad una, tutte le sfide del caso.