Uno dei più grandi malfunzionamenti informatici della storia è stato causato da un semplice aggiornamento software andato storto.

Sebbene il problema sia stato causato dall'azienda di sicurezza informatica CrowdStrike, il suo impatto si è fatto sentire a livello generale, interrompendo le operazioni in settori critici, dalle compagnie aeree alle banche, fino ai servizi di emergenza. Molte organizzazioni ora si chiedono come un singolo aggiornamento software possa aver causato un malfunzionamento così esteso e quali misure avrebbero potuto contribuire a ridurne l'impatto.

In questo articolo, esploreremo perché questo incidente sottolinea l'importanza di una solida gestione del rischio per migliorare la resilienza digitale e come normative emergenti come il DORA e il NIS2 stiano creando un senso di urgenza.

Un panorama di rischio in espansione

Le organizzazioni si affidano sempre più a terze parti per promuovere l'innovazione e la competitività. Tuttavia, la mancanza di visibilità su terze e quarte parti complica la gestione del rischio e la resilienza operativa, rendendo più difficile dimostrare la conformità.

Una singola violazione o un singolo guasto può avere ripercussioni su tutta la catena di fornitura, colpendo le organizzazioni vicine o indirettamente collegate a un vendor. Ciò sottolinea la necessità fondamentale di identificare e gestire le terze parti e di tracciare i rischi concentrati sulle quarte parti e sulla rete estesa di collaborazioni.

Il malfunzionamento di CrowdStrike mette in luce l'importanza di normative come il DORA per rafforzare le pratiche di resilienza operativa

Il DORA è un regolamento dell'Unione europea che mira a migliorare la resilienza del settore finanziario contro i malfunzionamenti delle tecnologie dell'informazione e della comunicazione (TIC). Si unisce ad altri regolamenti, come il NIS2, la FCA e la LkSG, che mirano a rafforzare la resilienza operativa.

Tuttavia, c'è una distinzione fondamentale: il DORA include il rischio terze parti TIC nel quadro generale di gestione del rischio, responsabilizzando le entità finanziarie e i loro partner commerciali per i rischi relativi a terze e quarte parti e a tutta la rete estesa di collaborazioni.

Ad esempio, il DORA richiede alle entità finanziarie di monitorare e supervisionare costantemente i fornitori di servizi terzi per garantire il rispetto degli impegni contrattuali e gestire i rischi associati. In caso di incidente, le entità finanziarie devono disporre di processi per gestire e segnalare i propri fornitori di servizi terzi.

Crea resilienza operativa con OneTrust

A seguito dell'incidente di CrowdStrike, l'importanza della resilienza operativa digitale è diventata più chiara. L'incidente evidenzia la crescente dipendenza da vendor di terze parti e la necessità per le organizzazioni di integrare la resilienza nei propri sistemi di catena di fornitura digitale.

Alcune normative UE, come il DORA e il NIS2, impongono dei requisiti precisi. Ad esempio, il DORA ha imposto alle entità finanziarie di soddisfare i requisiti del quadro entro gennaio 2025.

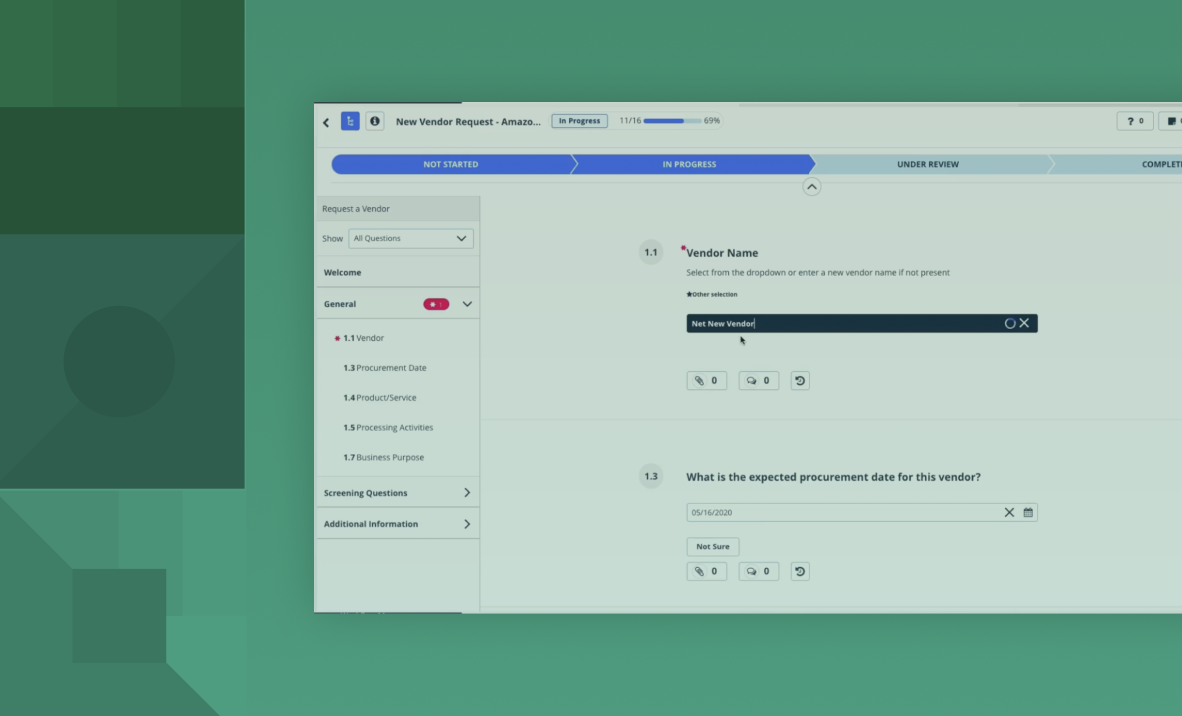

OneTrust offre solide funzionalità che aiutano le organizzazioni a centralizzare il ciclo di vita della gestione del rischio end-to-end, consentendo loro di identificare, mitigare, monitorare e analizzare il rischio terze parti e della catena di fornitura, nonché di gestire flussi di lavoro contrattuali basati sul rischio. Attraverso i fornitori di risk intelligence, il monitoraggio continuo può allertare le organizzazioni su debolezze nella gestione delle TIC, violazioni dei dati e altro ancora, relative a terze e quarte parti.

Il malfunzionamento di CrowdStrike ha evidenziato la necessità di solide strategie di gestione del rischio operativo di terze parti.